比僵尸更恐怖 五大主流僵尸网路全解析

2023-06-14 04:34:31 阅读( 9680)

经常看电影、小说甚至玩过植物大战僵尸游戏的用户对“僵尸”已经不再陌生。

经常看电影、小说甚至玩植物大战僵尸的用户对“僵尸”并不陌生。在网上搜索一下会给你这样的解释:僵尸是指四肢僵硬,头不低,眼不斜,腿不分,不腐烂的尸体。

僵尸网络的出现似乎给网络安全领域蒙上了一层神秘的面纱。这种安全“黑社会”技术给安全领域带来了不小的挑战。如何揭开僵尸网络神秘的面纱?知己知彼,应该从了解僵尸网络开始。

僵尸网络(Botnet)是指通过一种或多种通信手段,用僵尸程序(bots)感染大量主机,使攻击者通过各种渠道传播僵尸程序感染互联网上的大量主机,被感染的主机会通过一个控制通道接收攻击者的指令。

形成僵尸网络。

僵尸网络图

僵尸网络是在控制者和被感染的主机之间形成的一对多的受控网络。之所以用这个名字,是为了让人们更形象地认识到这种危害的特点:很多电脑都像中国古代传说中的僵尸一样,被无意识地驱动和指挥。

成为被人利用的工具。目前,最大和最严重的僵尸网络包括以下五种类型:

1.臭名昭著的“装载机”Pushdo/cut wall

Pushdo本身就是一个“加载器”,可以下载其他组件并安装到系统中。它与2007年的另一场僵尸网络风暴同时出现,成为全球第二大垃圾僵尸网络。

臭名昭著的原因是黑客使用不同的技术使PushDo难以被检测到。Pushdo不仅在全球垃圾邮件群发中占据主导地位,也是黑客用来传播恶意程序的主要渠道。虽然风暴不再存在,

但Pushdo越来越强大,每天从大约150万台僵尸电脑发出190亿条垃圾短信。

在商业模式上,Pushdo可以为客户定制特定恶意软件的安装,并根据每次安装收取费用。通常通过Pushdo进入被感染的电脑系统,下载垃圾程序Cutwail。

Pushdo利用Cutwall复制垃圾邮件本身,从而扩大其僵尸网络,还可以通过Cutwall出租垃圾邮件服务。Pushdo/cut wall僵尸网络发送的垃圾邮件非常杂,有医疗产品、在线赌博、

网络钓鱼邮件和链接到包含恶意代码的网站的邮件。

2.爱上远程服务器的加载程序:Bredolab

Bredolab也是一种受欢迎的加载程序。除了发送垃圾邮件,Bredolab还专注于下载“Scareware”(假冒杀毒软件)和“勒索软件”产品。布雷多拉布。SV是一种特洛伊病毒,

能够下载并生成Win32/Zbot和Win32/cut wall病毒。它将获得的系统信息发送到远程服务器,并从远程服务器接收URL和文件。

恶意程序通过垃圾邮件传播,并诱使用户运行恶意程序。其主要商业模式是利用这些产品感染多个系统,希望受害者购买Scareware和勒索软件产品,然后获得佣金利润。

3.记录用户击键:宙斯

说到宙斯,我们不得不回忆起今年4月,一个名叫宙斯的病毒不停地窃取网上银行的账户信息。相关数据显示,当时已有550万台电脑被检测出不同版本的Zeus感染。

Zeus 1.6可以感染使用IE和firefox浏览器的用户,并记录用户的击键,然后分析银行网站日志并将数据发送到远程服务器,或者被网络黑客出售。

Zeus作为犯罪软件工具包出售,这意味着它不仅仅是一个大型僵尸网络,而是很多独立僵尸网络。任何人都可以利用这个工具来创建自己的僵尸网络,而且很受欢迎。最近我们检测到很多Zeus变种。

Zeus通常被配置为窃取信息,包括银行凭证信息和返回给攻击者的报告。

4. 垃圾邮件的缔造者:Waledac

与Cutwail一样,Waledac 最广为人知的应该是发送垃圾邮件的功能,此外他还会下载执行任意文件,Waledac也可以利用其下载的定制模版发送垃圾邮件。由于它是基于模版的,

Waledac也为垃圾邮件服务收费。与Pushdo不一样,Waledac在点到点网络操作,所以很难被攻破。它还可以加载恶意软件,代理HTTP内容来通过僵尸网络传播恶意网站。

它下载执行的文件并不限于恶意软件。Waledac 也会试图下载安装免费的抓包库'WinPcap'。它利用这个库的功能来嗅探网络流量,

查找SMTP、POP、HTTP 和FTP 协议中所传输的验证信息。

除了我们在之前的Blog 中所提到的Waledac被Win32/Bredolab 变种下载,我们还发现Waledac 会被正在传播的Win32/Cutwail 下载。

5. 骚客一族:Conficker

这个僵尸网络可能不需要过多介绍。虽然历史悠久,但Conficker从来没有真正导致过重大事故。但这并不意味着不存在威胁,该僵尸网络仍然很活跃。

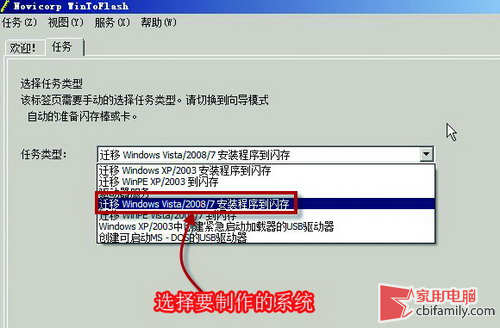

Conficker病毒主要是借助闪存、利用微软的MS08-067漏洞进行传播的。当Conficker病毒进入系统后,首先破坏系统中的默认属性设置,接着会自动搜索局域网内有漏洞的其他电脑,

一旦发现有存在漏洞的计算机系统,就会激活该漏洞并同感染系统创建连接,最后进行远程感染。

从个人端到服务器端,从垃圾邮件缔造者到恶意程序发布者,从记录用户的击键记录到随处可见的Conficker病毒,僵尸网络给我们更多恐怖之后是对安全行业对金钱驱使下的黑产业链的澄清,

为用户谋取更安全健康的网络环境成为安全厂商努力方向。

猜你喜欢

Guessyoulike